Renseignement et analyse

- Real-time Event Data

- Proximity Analysis

- Incident Triage

- Alerting and Reporting

- Situational Awareness

- Incident Trend Analysis

- System intergration

Les opérations de sécurité sont des mesures complètes que les organisations mettent en œuvre pour protéger leurs actifs physiques, leurs données et leur personnel contre les risques et menaces potentiels.

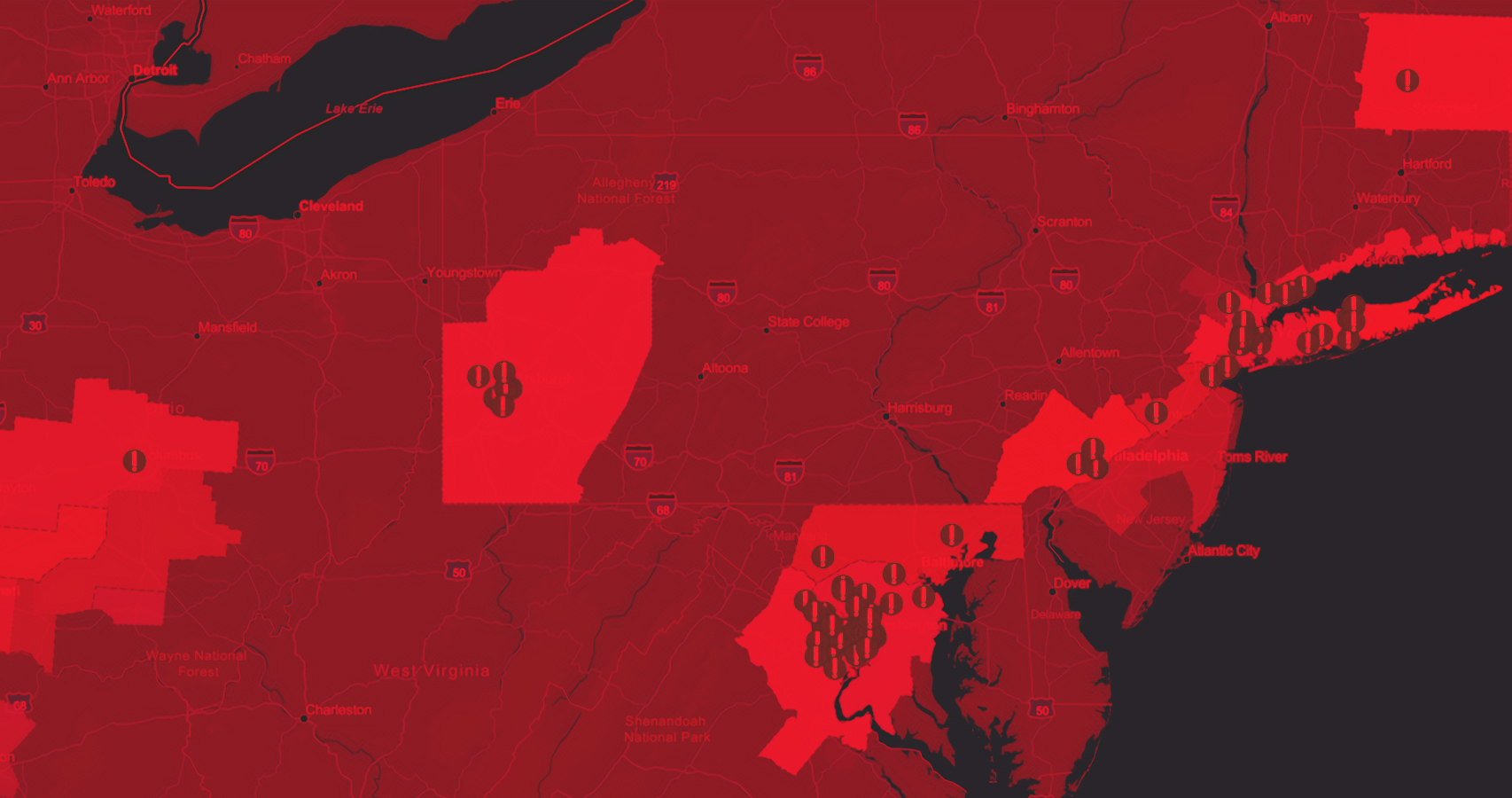

Les solutions d'Esri dédiées aux opérations de sécurité offrent aux chefs d'entreprise, aux responsables de la sécurité et au personnel de sécurité une connaissance de la situation en temps réel, ainsi que des fonctions de commandement, de contrôle et d’analyse avancée.

La technologie SIG peut être utilisée dans les domaines suivants :

ArcGIS est conçu pour s’intégrer à des systèmes vastes, hétérogènes et évoluant en permanence. Les partenaires et les clients d’Esri intègrent ArcGIS aux systèmes utilisés pour les opérations de sécurité.

ArcGIS est un système ouvert, flexible et interopérable qui soutient l'innovation. Esri prend en charge les normes ouvertes de données, de services et de métadonnées.

ArcGIS applique les meilleures pratiques en matière de sécurité à l’ensemble des technologies cloud, d’entreprise, bureautiques et mobiles.

ArcGIS est un système prêt pour le cloud. Des clouds sécurisés et privés permettent aux organisations du renseignement de moderniser et de consolider l’infrastructure informatique. ArcGIS Enterprise est prêt à être déployé dans les clouds Amazon Web Services ou Microsoft Azure.

ArcGIS prend en charge plusieurs modèles de déploiement. Les informations peuvent être fournies et répliquées entre ces modèles pour prendre en charge les environnements déconnectés, intermittents et à bande passante limitée (DIL).

Effectuer des analyses spatiales et temporelles à des fins de recherche, d'évaluation et de présentation de la situation.

Il est ainsi possible d'obtenir une vision aérienne de la situation et de mesurer précisément les surfaces.

Découvrez tout ce qu'il faut savoir sur l'utilisation du SIG dans votre organisation grâce à nos webinaires.

Le développement de la Business Intelligence grâce à la référence spatiale

Souscrivez à notre Newsletter pour rester informer de l'actualité liées au SIG et aux événements